文章图片

【戴尔|戴尔、惠普和联想设备使用过时的 OpenSSL 版本】

Binarly 研究人员发现 , 戴尔、惠普和联想的设备仍在使用过时版本的 OpenSSL

OpenSSL软件库允许通过计算机网络进行安全通信 , 能够有效防止窃听 。 OpenSSL包含开源的安全套接字协议(SSL)和传输层安全(TLS)协议 , 研究人员通过分析上述制造商使用的设备的固件图像时发现了问题所在 。

专家们分析了作为任何UEFI固件所必要的核心框架之一EDKII , 该框架在CryptoPkg组件中的OpenSSL库(OpensslLib)上有自己的子模块和包装器 。 EDK II 是一个现代化、功能丰富的跨平台固件开发环境 , 适用于 UEFI 和 UEFI 平台初始化 (PI) 规范 。 EDKII的主要存储库托管在Github上 , 并经常更新 。 但专家们在分析这些厂商的设备时 , 发现在其固件镜像中使用过时版本的OpenSSL:0.9.8zb、1.0.0a 和 1.0.2j , 其中最新的 OpenSSL 版本早在2018 年就已发布 。 专家们甚至还在部分设备中发现了 更早的、来自2009 年发布的 0.9.8l 版本 。

戴尔、惠普和联想部分设备中的 OpenSSL版本

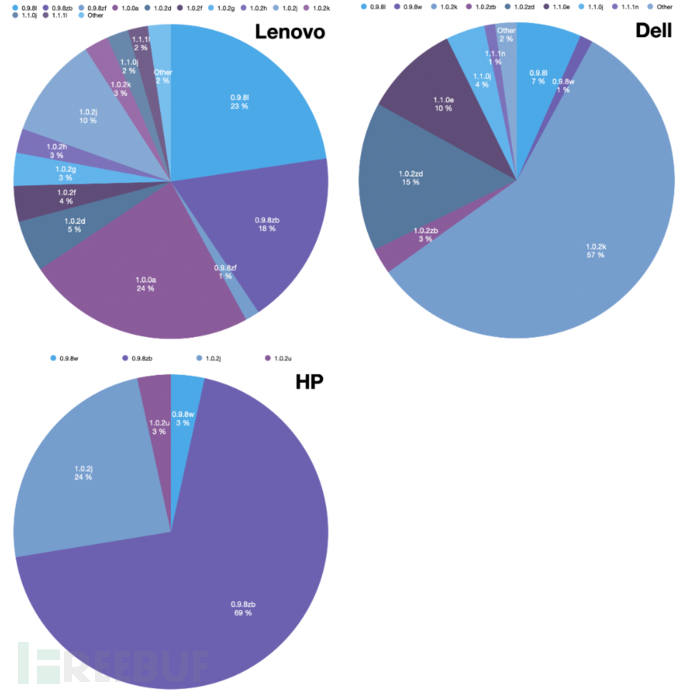

Binarly Platform 在野外检测到的戴尔、惠普和联想设备中 不同OpenSSL 版本占比Binarly 发布的报告表示 , 许多与安全相关的固件模块包含明显过时的 OpenSSL 版本 。 其中一些像 InfineonTpmUpdateDxe 包含的代码早在8年前就已成为易受攻击的不安全代码 。

专家指出 , 同一个设备固件代码往往依赖不同版本的OpenSSL 。 选择这种设计的原因是第三方代码的供应链依赖于其自己的代码库 , 而设备固件开发人员通常无法使用这些代码库 , 这通常会增加供应链的复杂性 , 带来潜在的安全风险 。

- 分享一:在线艺术图库一个在线艺术画廊|在线艺术图库、中国国家数字图书馆

- 随着内部元器件的不断丰富、电池容量的增加|opporeno9系列新机打造“史上最薄的reno”

- 对于很多低调、不喜欢张扬的用户来说|opporeno9pro+,黑色上手体验

- 华为麒麟芯片|新专利公开、官方账号上线,华为麒麟芯片将王者归来

- 美院士达利文善意提醒被呛,库克醒醒,别走诺基亚、三星的老路

- 阿根廷|世界杯阿根廷2-0波兰!小组第一出线、梅西失点

- 本文转自:人民网手机“扫一扫”查看更多内容...|保险收益涉欺诈、网购退货难退款难……11月消费投诉热点有这些

- 骁龙8|号称无短板高端机:小米13、小米13 Pro完整配置单曝光

- 诈骗|12月新规来了:不得超量办理、开立电话卡

- 台积电|尖端设备、人才运往美3/5nm工厂:台积电被指人才掏空 超40家半导体跟随赴美设厂